Các nền tảng di động ngày nay chịu tác động từ 6 mối đe dọa chính. Các ứng dụng độc hại này kiếm tiền bằng cách hiển thị quảng cáo trên điện thoại, hay thực hiện các hoạt động mà không thông báo cho người dùng như đọc SMS, tải về các ứng dụng khác hoặc mã độc trojan ngân hàng bên trong các ứng dụng ngân hàng hợp lệ để lấy trộm thông tin truy nhập, sau đó gửi thông tin truy nhập về cho đối tượng thực hiện đe dọa...

Mặc dù đây không phải là tất cả các mối đe dọa có thể ảnh hưởng đến nền tảng di động, nhưng chúng là nguyên nhân của phần lớn các rủi ro liên quan đến thiết bị di động.

Ứng dụng độc hại

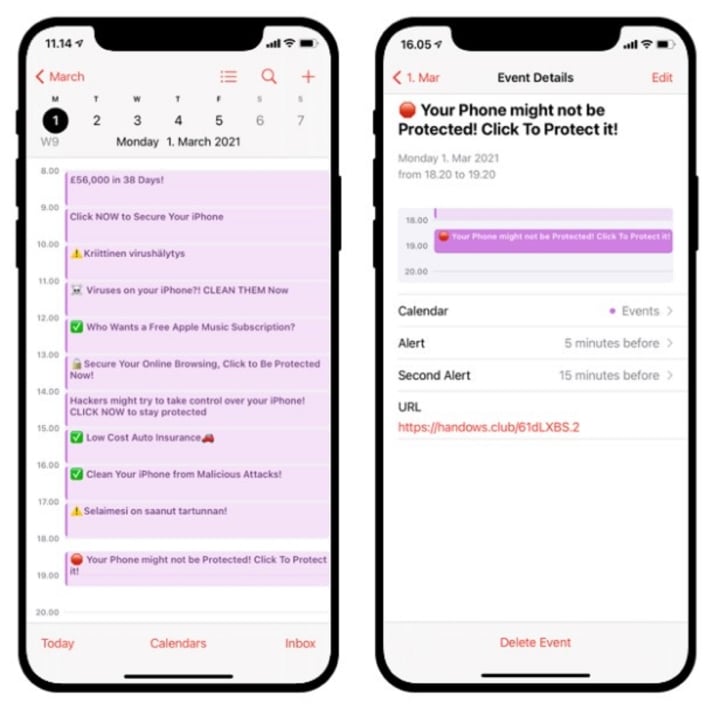

Loại spam lịch iCloud phổ biến trong năm 2021.

Hầu hết các ứng dụng này có tên gọi ngây thơ vô tội, phỏng theo tên gọi một số tiện ích mà chúng ta thường sử dụng. Đây là hành vi rất phổ biến của các ứng dụng độc hại này. Vì vậy, nếu bạn cài đặt một ứng dụng và trong tên của ứng dụng đó có những từ ngữ như trên, bạn nên kiểm tra kỹ lại xem bạn có thực sự cần ứng dụng cụ thể đó hay không, bạn có thực sự muốn tìm kiếm ứng dụng đó hay không và liệu bạn có bị tác động bởi các cuộc tấn công phi kỹ thuật để cài đặt ứng dụng đó hay không.

Hiện có một số ứng dụng đang lan truyền mã độc Flubot. Các ứng dụng có mã độc Flubot có thể đọc tin nhắn SMS, thậm chí có thể gửi tin nhắn SMS từ điện thoại của bạn, gửi những thông tin liên hệ đó cho kẻ tấn công. Khi được quyền trợ năng, Flubot có thể tự cấp thêm cho mình các đặc quyền bổ sung như ẩn biểu tượng của nó khỏi trình khởi chạy, gây khó khăn cho bạn trong việc tìm và gỡ nó ra khỏi hệ thống.

Kỹ thuật phủ giao diện (Overlays)

Phủ là một kỹ thuật được mã độc Android sử dụng, mặc dù các phiên bản Android sau Android Q và Android 10 đã làm cho việc sử dụng kỹ thuật này trở nên khó khăn hơn vì tính năng này đã được gỡ bỏ khỏi các ứng dụng tiêu chuẩn. Nhưng nếu ứng dụng như Flubot được cấp quyền trợ năng, ứng dụng đó vẫn có thể sử dụng kỹ thuật phủ.

Tương tự như việc các dịch vụ trợ năng đã trở thành phương pháp tiêu chuẩn trên thực tế mà các ứng dụng Android độc hại sử dụng để chiếm thêm quyền trong hệ thống, các ứng dụng phủ giao diện đang dần trở thành phương pháp phổ biến để trộm cắp thông tin đăng nhập dịch vụ ngân hàng. Các mã độc Flubot và trojan ngân hàng SOVA mới được phát hiện gần đây cũng sử dụng phương pháp này.

Đừng bao giờ cấp quyền “trợ năng” cho ứng dụng, đặc biệt nếu bạn không phải là người khuyết tật có nhu cầu sử dụng dịch vụ trợ năng. Lý do là quyền trợ năng cho ứng dụng có quá nhiều sức mạnh mà không mang lại bất kỳ lợi ích nào cho người dùng như bạn.

Lừa đảo (phishing)

Một mối đe dọa khác trong nền tảng di động là phishing, thông qua nhiều hình thức nhưng đa số là phát tán qua tin nhắn SMS (smishing). Ngoài việc phát tán các ứng dụng độc hại như Flubot, tin nhắn SMS cũng có thể phát tán các đường dẫn lừa đảo - phishing. Tội phạm mạng thường xuyên sử dụng phương pháp này để hỏi tên và thông tin thẻ tín dụng hoặc yêu cầu bạn đăng nhập vào tài khoản ngân hàng của mình. Ngoài SMS, các ứng dụng nhắn tin khác như iMessage, Facebook Messenger, WhatsApp, Viber, v.v. cũng có thể bị khai thác.

Thư rác lịch

Một mối đe dọa khác mà chúng ta thường thấy trên iPhone, là calendar spams hay thư rác lịch. Hiện nay, tệp ICS hoặc định dạng tệp iCalendar thường được sử dụng cho các yêu cầu hội họp trong các nền tảng của Apple, và cũng có thể được sử dụng để đăng ký lịch. Nếu click vào tin nhắn chứa lời mời đăng ký lịch spam, lịch làm việc của bạn sẽ bị spam lấp đầy. Ngoài việc làm cho lịch của bạn trở nên vô dụng, tin nhắn này còn chứa các đường dẫn độc hại.

Khai thác lỗ hổng bảo mật

Các ứng dụng nhắn tin trở thành mục tiêu vì chúng có thể trở thành bàn đạp xâm nhập vào thiết bị của bạn. Khi bạn nhận được một tin nhắn trên điện thoại, phản ứng đầu tiên của bạn là đọc tin nhắn đó, tất nhiên là trừ khi bạn đang tránh mặt người gửi. Đối với nhiều lỗ hổng bảo mật, việc mở một tin nhắn là đủ để kích hoạt mã độc khai thác lỗ hổng đó. Thậm chí có những lỗ hổng bảo mật chỉ cần có sự hiện diện của ứng dụng nhắn tin trên thiết bị của bạn và việc có người gọi cho bạn qua ứng dụng đó là đủ để cài đặt mã độc khai thác.

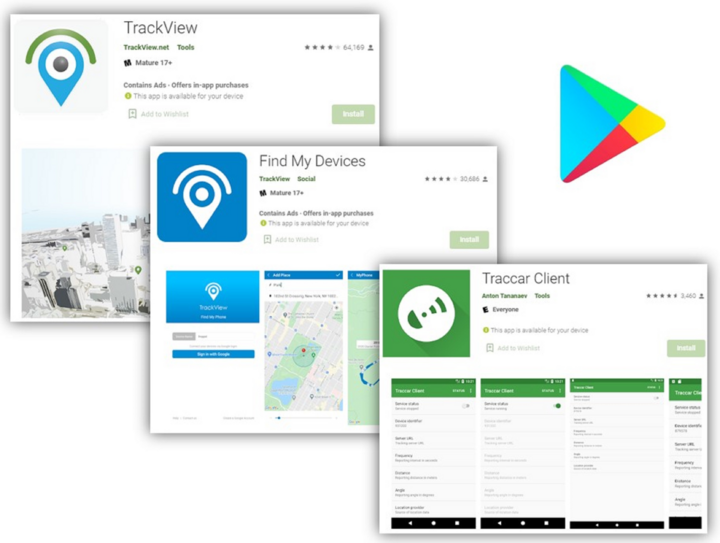

64% lượt phát hiện phần mềm theo dõi xuất phát từ chỉ 3 ứng dụng.

Mặc dù các mã độc khai thác lỗ hổng trong ứng dụng nhắn tin này rất nổi tiếng, không có nghĩa là tất cả những kẻ tấn công đều có thể tiếp cận các loại mã độc khai thác này.

Ngoài ra, việc phát hiện các lỗ hổng trong các ứng dụng nhắn tin như WhatsApp, iMessage, Facebook messenger, Signal, v.v. được thưởng rất lớn. Giá trị phần thưởng có thể ít nhất từ nửa triệu USD đến 1,5 triệu USD. Điều đó có nghĩa là các tác nhân đe dọa ngẫu nhiên có thể sẽ không sử dụng các loại mã độc khai thác này để phát tán mã độc trojan ngân hàng. Bán mã độc khai thác đó cho một nền tảng thu mua mã độc khai thác mang lại lợi nhuận cao hơn nhiều.

Phần mềm theo dõi/Phần mềm gián điệp

Phần mềm theo dõi Stalkerware là một ứng dụng có thể được sử dụng để theo dõi vị trí, ghi lại các cuộc trò chuyện, giám sát thông báo từ các ứng dụng nhắn tin,...v.v. của bạn.

Kết quả phân tích dữ liệu phát hiện phần mềm theo dõi trong hệ thống của khách hàng của F-Secure từ tháng 1 năm ngoái cho thấy số lượng phần mềm theo dõi bị phát hiện đang tăng đều đặn.

Mặc dù các tác nhân đe dọa luôn nhắm mục tiêu tấn công thiết bị di động của chúng ta, nhưng chúng ta hoàn toàn có thể tự bảo vệ mình. Bà Laura Kankaala, hacker mũ trắng và cố vấn bảo mật của F-Secure (http://f-secure.com), chuyên gia về mã độc và phần mềm theo dõi trên nền tảng Android đã đưa ra một số lời khuyên cho người tiêu dùng:

Trước hết, chúng ta cần định kỳ kiểm tra những ứng dụng mà chúng ta luôn mang theo bên mình. Và loại bỏ những ứng dụng không thực sự cần thiết. Vô hiệu hóa ứng dụng được cài đặt với tư cách là quản trị viên. Và nếu ứng dụng được tải xuống hoặc được cài đặt từ bên ngoài Google Play và không thể gỡ cài đặt được bằng các phương pháp thông thường, hãy khởi động qua chế độ an toàn để gỡ ứng dụng đó. Gỡ bỏ các ứng dụng không sử dụng không chỉ giúp bạn an toàn mà còn giúp điện thoại của bạn chạy nhanh hơn và giảm khả năng bạn có thể bị tấn công.

Cuộc thảo luận trực tuyến về mã độc qua di động giữa bà Laura Kankaala với báo chí Việt Nam hôm 19/10. (Ảnh chụp màn hình)

Tiếp theo là tin nhắn, điểm xâm nhập của mã độc và các liên kết lừa đảo hoặc các liên kết dẫn tới mã độc khai thác lỗ hổng bảo mật. Nếu bạn nghi ngờ, đừng đọc tin nhắn. Bạn có thể xóa tin nhắn đó. Nhưng nếu bạn phải đọc tin nhắn, nếu bạn nhận thấy tin nhắn đáng ngờ, đừng click vào liên kết trong tin nhắn đó. Nếu không, tin nhắn này sẽ yêu cầu bạn cài đặt một ứng dụng nguy hiểm hoặc nhập tài khoản cá nhân, tài khoản ngân hàng của bạn. Chủ sở hữu hệ điều hành và nhà phát triển ứng dụng nhắn tin cần rà soát đánh giá để đảm bảo vá đầy đủ các lỗ hổng bảo mật mới nhất đã biết trong các phiên bản mới nhất của họ. Vì vậy, hãy giữ cho thiết bị di động của bạn và các ứng dụng luôn cập nhật phiên bản mới nhất.

Lưu ý rằng máy tính để bàn không phải là thiết bị duy nhất mà hacker muốn tấn công. Điện thoại di động lại hấp dẫn chúng hơn vì điện thoại luôn ở bên chúng ta, luôn được kết nối và luôn bật.

Hãy nhớ luôn cập nhật hệ điều hành của thiết bị, sử dụng phần mềm quét, diệt virus đáng tin cậy và sử dụng đường truyền Internet an toàn. Hãy làm theo những lời khuyên này và đảm bảo thiết bị của chúng ta không được sử dụng để chống lại chính chúng ta.

Bình luận